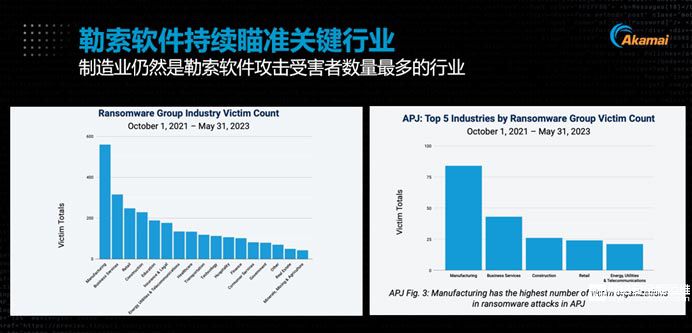

據Akamai的調查數據顯示:2023年第一季度與2022年第一季度相比,勒索軟件攻擊事件增加了143%。65%的勒索軟件攻擊受害者來自于中小企業,亞太地區的勒索軟件受害者增長率達到了204%。

種種數據都表明,勒索軟件攻擊不僅沒有減少,反而變本加厲,攻擊事件層出不窮,成為增長最快的惡意網絡攻擊。

勒索軟件攻擊新趨勢

勒索軟件攻擊比以往更加猖獗、危害性更大,究其原因是勒索軟件攻擊越來越來越有利可圖。

過去一年,被勒索受害者數量繼續呈上升趨勢,其中制造業的受害者數量增幅非常顯著。

相較其他行業,為何制造業更容易被勒索軟件所攻擊?

Akamai北亞區技術總監 劉燁

Akamai北亞區技術總監劉燁對此給出分析:首先,制造業有很多老舊的系統和服務沒有更新,可能存在漏洞。其次,制造業有很多非常機密的圖紙、數據,在遭受勒索軟件攻擊后,受害者付費的概率會比較大。第三,制造業有大量的IoT設備接入,這些IoT設備的安全并未受到重視,這在一定程度上增加了勒索軟件的攻擊面。

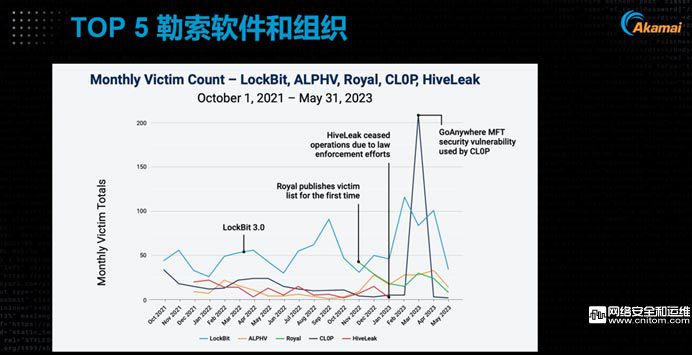

在過去的一年時間里,勒索軟件的數量也在不斷增加。因為有高額利潤的回報,也刺激了更多的黑客組織加入勒索軟件這一行業。

調查顯示,2021年10月至2023年第二季度,活躍度排名前五位的勒索軟件分別是LockBit、ALPHV、CLOP、Royal和HiveLeak。

同時,由于RaaS(勒索軟件即服務)商業模式的逐漸興起,使得一些攻擊者不需要自己開發勒索軟件和工具,就可以快速發起惡意網絡攻擊。這就使得勒索軟件的門檻和成本更低,也是勒索攻擊數量快速增長的重要因素。

可以預見的是,未來隨著惡意攻擊者更加多樣化,以及對人工智能利用程度的提升,勒索軟件的數量還將繼續顯著增長,將會蔓延至各個攻擊面。當然,勒索軟件攻擊者的數量也將繼續攀升,勒索軟件的威脅將無處不在,成為多數企業面臨的嚴重網絡安全威脅。

從被勒索公司規模的分布數據可以看出,中小型企業更易受到勒索軟件攻擊。

中小型企業普遍對安全重視程度不足,安全防護能力有限,導致整個安全體系的防護并不完善,也缺乏專職的安全團隊來負責網絡安全。因此,勒索軟件攻擊中小企業更容易成功,也更容易因此而獲得回報,所以中小企業成為勒索組織重點關注的目標。

應對新型勒索軟件

不斷翻新的攻擊手段和驚人的增長速度,已經讓勒索軟件攻擊成為企業網絡安全的重大威脅。面對不斷升級的攻擊技術和勒索供應鏈的形成,傳統安全手段已不足以有效抵御新型勒索軟件的攻擊。

在此形勢下,如何防護勒索軟件攻擊?Akamai北亞區技術總監劉燁為企業提供了五點建議。

全面了解自身攻擊面。企業要很清楚地知道,在自己的應用系統和網絡系統里,可能被攻擊的系統有哪些,資產有哪些,網絡里面薄弱的地方有哪些。

制定可靠的流程與行動手冊。當攻擊發生的時候,不管是運維者或者安全的構建者,按照手冊或者流程操作,就會避免在突發事件發生時不知道如何去應對的情況,所以在攻擊發生之前要有非常清楚的流程與行動手冊。

監控出站流量,確定是否存在威脅指標。很多漏洞被攻擊以后,都是有一些典型特點的,所以運維者要從不同的系統查看這些入侵指標。系統是不是有被入侵過,有沒有數據被別人偷偷的導出去過。

確保法律團隊隨時關注立法動態。如果運維者確定系統已經被攻陷,而且已經收到勒索郵件,除了第一時間要跟技術團隊溝通以外,還要聽聽法務團隊的建議,以便更好應對。

開展修補、培訓、防護。這里的培訓不只是針對專業IT人員的培訓,還包括對所有員工的培訓。很多勒索攻擊事件中,都是因為企業內部員工誤點了某些包含“釣魚”的鏈接,而導致企業遭受勒索軟件攻擊。

劉燁補充道:Akamai有完整的零信任解決方案,可以更好地應對勒索軟件的風險。包括:Akamai Guardicore Segmentation(微分段)、Enterprise Application Access(Zero Trust遠程訪問)、Secure Internet Access Enterprise(安全Web網關)、多因子認證(Multi Factor Authentication)和安全評估與咨詢服務(Akamai Hunt)。通過這一系列的方案,Akamai希望能夠幫助客戶監控“東西向的流量”及“南北向的流量”,防止勒索軟件傳遞到企業內部,或者在企業內部系統之間的傳遞。

隨著數字化轉型的加速,企業中會越來越多地接入各類設備和第三方軟件,或者將某些業務的運營外包給供應商,這都會大大增加攻擊面的暴露。減少攻擊面就要盡可能減少企業系統、網絡和邊緣的潛在漏洞和不安全的入口,減少惡意攻擊者發起網絡攻擊的機會,提高預防和抵御網絡威脅的整體能力。

劉燁談到,在談減少攻擊面之前,首先要知道自己可能有的攻擊面是什么,這是最重要的。以制造業為例,它們的攻擊面不僅是制造中所用到的IT系統、生產系統、物流系統、庫存系統,還有很多IoT設備也易被攻擊。

其他行業亦是如此,比如醫療行業也是最容易被攻擊的行業之一。因為原來很多醫療設備是不聯網的,進入互聯網時代,很多醫療設備都從離線狀態進入到聯網狀態,這些設備就會容易被攻擊并成為跳板。如果沒有考慮到哪些設備易被攻擊、被利用,那么企業的網絡攻擊面就會不斷擴大。

在減少攻擊面上,有很多基礎工作要去做。比如醫療系統連到互聯網時,要考慮所有的系統都是更新過的嗎?所有補丁都安裝了嗎?有沒有通過網絡分段隔離起來?這些都是我們需要去考慮的。劉燁強調:當我們把這些基礎工作做好,與其安全加固一樣的方法去做,再做好多層防御,相信企業一定可以更好地防御這些攻擊面被攻擊的風險。