但在享受便利的同時(shí),網(wǎng)絡(luò)系統(tǒng)同樣也成為安全威脅的首要目標(biāo),網(wǎng)絡(luò)安全面臨著前所未有的威脅。威脅不僅來自人為的破壞,也來自自然環(huán)境。各種人員、機(jī)構(gòu)出于各種目的攻擊行為,系統(tǒng)自身的安全缺陷(脆弱性),以及自然災(zāi)難,都可能構(gòu)成對(duì)企業(yè)網(wǎng)絡(luò)系統(tǒng)的威脅。

威脅的發(fā)起因素是威脅的主體,按威脅主體的性質(zhì)分類,安全威脅可以分為人為的安全威脅和非人為的安全威脅。按人為攻擊的方式分類,可以分為被動(dòng)攻擊、主動(dòng)攻擊、鄰近攻擊和分發(fā)攻擊等。

1、安全威脅

非人為的安全威脅

非人為的安全威脅主要分為兩類,一類是自然災(zāi)難,另一類是技術(shù)局限性。信息系統(tǒng)都是在一定的物理環(huán)境下運(yùn)行,自然災(zāi)難對(duì)信息系統(tǒng)的威脅是非常嚴(yán)重的。典型的自然災(zāi)難包括:地震、水災(zāi)、火災(zāi)、風(fēng)災(zāi)等。自然災(zāi)難可能會(huì)對(duì)信息系統(tǒng)造成毀滅性的破壞。

同所有技術(shù)一樣,信息技術(shù)本身也存在局限性,有很多缺陷和漏洞。典型的缺陷包括:系統(tǒng)、硬件、軟件的設(shè)計(jì)缺陷、實(shí)現(xiàn)缺陷和配置缺陷。信息系統(tǒng)的高度復(fù)雜性以及信息技術(shù)的高速發(fā)展和變化,使得信息系統(tǒng)的技術(shù)局限性成為嚴(yán)重威脅信息系統(tǒng)安全的重大隱患。

人為安全威脅

網(wǎng)絡(luò)系統(tǒng)面臨的人為安全威脅可分為外部威脅和內(nèi)部威脅,人為安全威脅主要是人為攻擊,主要分為以下幾類:被動(dòng)攻擊、主動(dòng)攻擊、鄰近攻擊、分發(fā)攻擊。

被動(dòng)攻擊

這類攻擊主要包括被動(dòng)監(jiān)視通信信道上的信息傳送。被動(dòng)攻擊主要是了解所傳送的信息,一般不易被發(fā)現(xiàn)。典型攻擊行為有:

a)監(jiān)聽通信數(shù)據(jù);

b)解密加密不善的通信數(shù)據(jù);

c)口令截獲;

d)通信流量分析。

主動(dòng)攻擊

主動(dòng)攻擊為攻擊者主動(dòng)對(duì)信息系統(tǒng)實(shí)施攻擊,包括企圖避開安全保護(hù),引入惡意代碼,以及破壞數(shù)據(jù)和系統(tǒng)的完整性。

a)修改數(shù)據(jù);

b)重放所截獲的數(shù)據(jù);

c)插入數(shù)據(jù);

d)盜取合法建立的會(huì)話;

e)偽裝;

f)越權(quán)訪問;

g)利用緩沖區(qū)溢出(BOF)漏洞執(zhí)行代碼;

h)插入和利用惡意代碼(如:特洛依木馬、后門、病毒等);

i)利用協(xié)議、軟件、系統(tǒng)故障和后門;

j)拒絕服務(wù)攻擊。

鄰近攻擊

此類攻擊的攻擊者試圖在地理上盡可能接近被攻擊的網(wǎng)絡(luò)、系統(tǒng)和設(shè)備,目的是修改、收集信息,或者破壞系統(tǒng)。這種接近可以是公開的或秘密的,也可能是兩種都有,鄰近攻擊最容易發(fā)生在沒有良好保安措施的地方。典型的鄰近攻擊有:

a)偷取磁盤后又還回;

b)偷窺屏幕信息;

c)收集作廢的打印紙;

d)物理毀壞通信線路。

分發(fā)攻擊

分發(fā)攻擊是指在系統(tǒng)硬件和軟件的開發(fā)、生產(chǎn)、運(yùn)輸、安裝和維護(hù)階段,攻擊者惡意修改設(shè)計(jì)、配置等行為。典型的分發(fā)攻擊方式有:

a)利用制造商在設(shè)備上設(shè)置隱藏的攻擊途徑;

b)在產(chǎn)品分發(fā)、安裝時(shí)修改軟硬件配置,設(shè)置隱藏的攻擊途徑;

c)在設(shè)備和系統(tǒng)維護(hù)升級(jí)過程中修改軟硬件配置,設(shè)置隱藏的攻擊途徑。直接通過因特網(wǎng)進(jìn)行遠(yuǎn)程升級(jí)維護(hù)具有較大的安全風(fēng)險(xiǎn)。

內(nèi)部威脅

內(nèi)部威脅是由于內(nèi)部管理不善,由內(nèi)部合法人員造成,他們具有對(duì)系統(tǒng)的合法訪問權(quán)限。內(nèi)部合法人員對(duì)系統(tǒng)的威脅,除了具有上述人為安全威脅的攻擊方式,還具有其特有的攻擊手段。內(nèi)部威脅分為惡意和非惡意兩種,即惡意攻擊和非惡意威脅。惡意攻擊是指出于各種目的而對(duì)所使用的信息系統(tǒng)實(shí)施的攻擊。非惡意威脅則是由于合法用戶的無意行為造成了對(duì)政務(wù)信息系統(tǒng)的攻擊,他們并非故意要破壞信息和系統(tǒng),但由于誤操作、經(jīng)驗(yàn)不足、培訓(xùn)不足而導(dǎo)致一些特殊的行為,對(duì)系統(tǒng)造成了破壞。

典型的內(nèi)部威脅有:

a)惡意修改數(shù)據(jù)和安全機(jī)制配置參數(shù);

b)惡意建立未授權(quán)的網(wǎng)絡(luò)連接,如:撥號(hào)連接;

c)惡意的物理損壞和破壞;

d)無意的數(shù)據(jù)損壞和破壞,如:誤刪除。

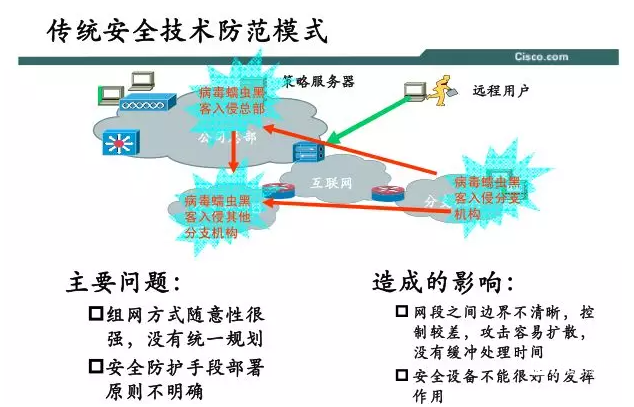

2、傳統(tǒng)安全防范技術(shù)

面對(duì)如此眾多的威脅威脅,傳統(tǒng)安全防范技術(shù)強(qiáng)調(diào)單個(gè)安全產(chǎn)品的重要性,如防火墻的性能和功能,IDS入侵檢測系統(tǒng)的高效性等,而對(duì)全網(wǎng)的安全威脅沒有一個(gè)仔細(xì)的研究,對(duì)網(wǎng)絡(luò)安全的設(shè)計(jì)沒有明確的層次和區(qū)域,如下圖所示:

網(wǎng)絡(luò)中部署了相關(guān)的安全產(chǎn)品,防火墻,VPN,IDS,安全管理等,但由于組網(wǎng)方式很隨意,沒有統(tǒng)一規(guī)劃,不清楚網(wǎng)絡(luò)的威脅,層次,區(qū)域策略,安全防護(hù)手段部署原則不明確,當(dāng)網(wǎng)絡(luò)某一局部出現(xiàn)安全隱患被侵入后,由于網(wǎng)絡(luò)之間邊界不清楚,無清楚的邊界控制,攻擊很容易擴(kuò)散,從而局部侵入馬上成為全網(wǎng)侵入,造成對(duì)全網(wǎng)的威脅。當(dāng)局部的蠕蟲泛濫,造成全網(wǎng)的快速泛濫,企業(yè)用戶缺乏足夠的緩沖處理時(shí)間,可能很快造成全網(wǎng)癱瘓,而部署的安全設(shè)備也不能充分的發(fā)揮作用,成為資源的浪費(fèi)。

3、縱深防御和安全區(qū)域劃分

因此,在多種多樣的安全威脅前,企業(yè)需要建立縱深防御體系,防止因某個(gè)部分的侵入而導(dǎo)致整個(gè)系統(tǒng)的崩潰;基于網(wǎng)絡(luò)系統(tǒng)之間邏輯關(guān)聯(lián)性和物理位置,功能特性,劃分清楚的安全層次和安全區(qū)域,在部署安全產(chǎn)品和策略時(shí),才可以定義清楚安全策略和部署模式。

特別是對(duì)復(fù)雜的大系統(tǒng),安全保障包括網(wǎng)絡(luò)基礎(chǔ)設(shè)施、業(yè)務(wù)網(wǎng),辦公網(wǎng),本地交換網(wǎng),電子商務(wù)網(wǎng),信息安全基礎(chǔ)設(shè)施等多個(gè)保護(hù)區(qū)域。這些區(qū)域是一個(gè)緊密聯(lián)系的整體,相互間既有縱向的縱深關(guān)系,又有橫向的協(xié)作關(guān)系,每個(gè)范圍都有各自的安全目標(biāo)和安全保障職責(zé)。積極防御、綜合防范的方針為各個(gè)保護(hù)范圍提供安全保障,有效地協(xié)調(diào)縱向和橫向的關(guān)系,提高網(wǎng)絡(luò)整體防御能力。

安全區(qū)域劃分對(duì)企業(yè)網(wǎng)絡(luò)的建設(shè)有著以下重要意義:

縱深防御依賴于安全區(qū)域的清除定義

安全區(qū)域間邊界清晰,明確邊界安全策略

加強(qiáng)安全區(qū)域策略控制力,控制攻擊擴(kuò)散,增加應(yīng)對(duì)安全突發(fā)事件的緩沖處理時(shí)間

依據(jù)安全策略,可以明確需要部署的安全設(shè)備

使相應(yīng)的安全設(shè)備充分運(yùn)用,發(fā)揮應(yīng)有的作用

安全域隔離技術(shù)

安全域隔離技術(shù)主要分為物理隔離技術(shù)和邏輯隔離技術(shù)兩類

物理隔離

•物理級(jí)(電磁輻射)--屏蔽、干擾

•終端級(jí)(雙網(wǎng)機(jī))--雙盤型、雙區(qū)型

•傳輸信道級(jí)--非加密信道、加密信道

•網(wǎng)絡(luò)級(jí)(網(wǎng)閘)

--信息交換型

--信息共享型

--系統(tǒng)互操作型

邏輯隔離

•防火墻控制

•VLAN虛擬網(wǎng)技術(shù)

•FR,ATM技術(shù)

•L2TPV3,ATOM

•IPsecVPN,MPLSVPN,SSLVPN,GRE技術(shù)

•病毒網(wǎng)關(guān)過濾技術(shù)

•應(yīng)用層安全控制技術(shù)

4、一般企業(yè)網(wǎng)絡(luò)安全區(qū)域設(shè)計(jì)模型

企業(yè)網(wǎng)絡(luò)情況和業(yè)務(wù)系統(tǒng)千差萬別,所以不同企業(yè)對(duì)安全區(qū)域的劃分,可以有完全不同的表述方法和模式。但一般而言,大多數(shù)企業(yè)均有相同的網(wǎng)絡(luò)部分和安全分區(qū)。

安全區(qū)域相關(guān)定義

在劃分安全區(qū)域時(shí),需要明確幾個(gè)安全區(qū)域相關(guān)的定義,以免模糊他們之間的概念,造成區(qū)域劃分完之后,依然邏輯不清晰,安全策略無法明確,立體的縱深防御體系也無法建立。一般在安全區(qū)域劃分時(shí),需要明確如下常用的定義:

•物理網(wǎng)絡(luò)區(qū)域

物理網(wǎng)絡(luò)區(qū)域是指數(shù)據(jù)網(wǎng)中,依照在相同的物理位置定義的網(wǎng)絡(luò)區(qū)域,通常如辦公區(qū)域,遠(yuǎn)程辦公室區(qū)域,樓層交換區(qū)域等

•網(wǎng)絡(luò)功能區(qū)域

功能區(qū)域是指以功能為標(biāo)準(zhǔn),劃分的邏輯網(wǎng)絡(luò)功能區(qū)域,如互聯(lián)網(wǎng)區(qū)域,生產(chǎn)網(wǎng)區(qū)域,辦公網(wǎng)區(qū)域等

•網(wǎng)絡(luò)安全區(qū)域

網(wǎng)絡(luò)安全區(qū)域是指網(wǎng)絡(luò)系統(tǒng)內(nèi)具有相同安全要求、達(dá)到相同安全防護(hù)等級(jí)的區(qū)域。同一安全區(qū)域一般要求有統(tǒng)一的安全管理組織和安全防護(hù)體系及策略,不同的安全區(qū)域的互訪需要有相應(yīng)的邊界安全策略。

•網(wǎng)絡(luò)安全層次

根據(jù)層次分析方法,將網(wǎng)絡(luò)安全區(qū)域劃分成幾個(gè)不同安全等級(jí)的層次,同一層次包含若干個(gè)安全等級(jí)相同的區(qū)域,同層安全區(qū)域之間相互邏輯或物理隔離。

•物理網(wǎng)絡(luò)區(qū)域和安全區(qū)域的關(guān)系

一個(gè)物理網(wǎng)絡(luò)區(qū)域可以對(duì)應(yīng)多個(gè)安全區(qū)域,一個(gè)安全區(qū)域只能對(duì)應(yīng)一個(gè)物理網(wǎng)絡(luò)區(qū)域

•網(wǎng)絡(luò)功能區(qū)域和物理網(wǎng)絡(luò)區(qū)域的關(guān)系

一個(gè)網(wǎng)絡(luò)功能區(qū)域可以對(duì)應(yīng)多個(gè)物理網(wǎng)絡(luò)區(qū)域,一個(gè)物理網(wǎng)絡(luò)區(qū)域只能對(duì)應(yīng)一個(gè)網(wǎng)絡(luò)功能區(qū)域,如辦公網(wǎng)功能區(qū)域,可以包含總部辦公網(wǎng)物理區(qū)域,遠(yuǎn)程辦公室辦公網(wǎng)物理區(qū)域,移動(dòng)辦公物理區(qū)域等。

•網(wǎng)絡(luò)功能區(qū)域和安全區(qū)域的關(guān)系

一個(gè)網(wǎng)絡(luò)功能區(qū)域可以對(duì)應(yīng)多個(gè)網(wǎng)絡(luò)安全區(qū)域,一個(gè)網(wǎng)絡(luò)安全區(qū)域只能對(duì)應(yīng)一個(gè)網(wǎng)絡(luò)功能區(qū)域。

安全區(qū)域設(shè)計(jì)一般原則

盡管不同企業(yè)對(duì)安全區(qū)域的設(shè)計(jì)可能理解不盡相同,但還是有一般的安全區(qū)域設(shè)計(jì)原則可供參考如下:

•一體化設(shè)計(jì)原則

綜合考慮整體網(wǎng)絡(luò)系統(tǒng)的需求,一個(gè)整體的網(wǎng)絡(luò)安全區(qū)域設(shè)計(jì)規(guī)范以規(guī)范我

•多重保護(hù)原則

不能把整個(gè)系統(tǒng)的安全寄托在單一的安全措施或安全產(chǎn)品上,要建立一套多重保護(hù)系統(tǒng),各重保護(hù)相互補(bǔ)充,當(dāng)一層保護(hù)被攻破時(shí),其它層的保護(hù)仍可確保信息系統(tǒng)的安全

•定義清楚的安全區(qū)域邊界

設(shè)定清楚的安全區(qū)域邊界,可以明確安全區(qū)域策略,從而確定需要部署何種安全技術(shù)和設(shè)備

•在安全域之間執(zhí)行完整的策略

在安全域之間執(zhí)行完整的安全策略,幫助建立完整的縱深防御體系,方便安全技術(shù)實(shí)施部署

•通常安全域越多越好

•較多的安全區(qū)域劃分可以提供更精確的訪問控制策略,提高網(wǎng)絡(luò)的可控性

•太多的安全區(qū)域,會(huì)增加管理復(fù)雜性

•需要在較多的安全區(qū)域劃分和管理的復(fù)雜性之間做出平衡選擇

•風(fēng)險(xiǎn)、代價(jià)平衡分析的原則

通過分析網(wǎng)絡(luò)系統(tǒng)面臨的各種安全問題挑戰(zhàn),確保實(shí)施網(wǎng)絡(luò)系統(tǒng)安全策略的成本與被保護(hù)資源的價(jià)值相匹配;確保安全防護(hù)的效果與網(wǎng)絡(luò)系統(tǒng)的高效、健壯相匹配。

•適應(yīng)性、靈活性原則

在進(jìn)行網(wǎng)絡(luò)安全區(qū)域設(shè)計(jì)時(shí),不能只強(qiáng)調(diào)安全方面的要求,要避免對(duì)網(wǎng)絡(luò)、應(yīng)用系統(tǒng)的發(fā)展造成太多的阻礙;另外,在網(wǎng)絡(luò)安全區(qū)域模型保持相對(duì)穩(wěn)定的前提下,要求整體安全區(qū)域架構(gòu)可以根據(jù)實(shí)際安全需求變化進(jìn)行微調(diào),使具體網(wǎng)絡(luò)安全部署的策略易于修改,隨時(shí)做出調(diào)整。

網(wǎng)絡(luò)安全區(qū)域劃分方法

傳統(tǒng)的劃分方法

傳統(tǒng)安全區(qū)域劃分方法基本是以安全功能區(qū)域和物理區(qū)域相結(jié)合,做出安全區(qū)域的劃分。在一般規(guī)模較小的企業(yè)網(wǎng)絡(luò)環(huán)境中,這種方式簡明,方便,邏輯清楚便于實(shí)施。但在先對(duì)比較復(fù)雜的企業(yè)網(wǎng)絡(luò)系統(tǒng)中,應(yīng)用系統(tǒng)相對(duì)復(fù)雜,傳統(tǒng)方式主要考慮不同應(yīng)用系統(tǒng)之間安全防護(hù)等級(jí)的不同,較少考慮同一應(yīng)用系統(tǒng)對(duì)外提供服務(wù)時(shí)內(nèi)部不同層次之間存在的安全等級(jí)差異,一般而言,存在以下4個(gè)方面缺點(diǎn):

•在應(yīng)用系統(tǒng)較為復(fù)雜的網(wǎng)絡(luò)系統(tǒng)中,不同應(yīng)用系統(tǒng)的用戶層、表示層功能相互整合,各應(yīng)用系統(tǒng)不同層次間的聯(lián)系日趨復(fù)雜,從而很難設(shè)定明確的界限對(duì)應(yīng)用系統(tǒng)進(jìn)行歸類,造成安全區(qū)域邊界模糊。

•設(shè)置在安全區(qū)域邊界的防火墻實(shí)施的安全策略級(jí)別不清,存在著應(yīng)用劃分層次(用戶、表示、應(yīng)用、數(shù)據(jù))4層功能兩兩之間各種級(jí)差的訪問控制策略,防火墻安全等級(jí)定位不清,不利于安全管理和維護(hù)。

•所有區(qū)域定義的安全級(jí)別過于復(fù)雜,多達(dá)10+級(jí)安全等級(jí),等級(jí)高低沒有嚴(yán)格的劃分標(biāo)準(zhǔn),造成實(shí)施邊界防護(hù)時(shí)難以進(jìn)行對(duì)應(yīng)操作。

•邏輯網(wǎng)絡(luò)安全區(qū)域和物理網(wǎng)絡(luò)區(qū)域的概念不清,相互混用,無法明確指出兩者之間的相互關(guān)系。

改進(jìn)的安全區(qū)域劃分方法-層次型安全區(qū)域劃分方法

借鑒B/S結(jié)構(gòu)應(yīng)用系統(tǒng)對(duì)外提供服務(wù)的層次關(guān)系,采用層次分析的方法,將數(shù)據(jù)網(wǎng)絡(luò)劃分成核心數(shù)據(jù)層、應(yīng)用表述層、網(wǎng)絡(luò)控制層、用戶接入層4個(gè)不同的安全等級(jí),從核心數(shù)據(jù)層到用戶接入層安全等級(jí)遞減。不同安全層次等級(jí)之間由于存在較大安全級(jí)差,需要通過防火墻實(shí)施物理隔離和高級(jí)別防護(hù);同一安全等級(jí)層次內(nèi)的資源,根據(jù)對(duì)企業(yè)的重要性不同,以及面臨的外來攻擊威脅、內(nèi)在運(yùn)維風(fēng)險(xiǎn)不同,進(jìn)一步劃分成多個(gè)安全區(qū)域,每個(gè)區(qū)域之間利用防火墻、IOSACL、VLAN實(shí)施邏輯、物理的隔離,形成一個(gè)垂直分層,水平分區(qū)的網(wǎng)絡(luò)安全區(qū)域模型。