在“安全邊界消失”、“人的因素”之后,網絡安全正在迎來一場“靈魂深處的變革”—自動化、智能化的下一代安全運營(SOC)。威脅情報和AI是這場變革的兩大動力,而安全行業的人員、技術和流程也將重新配置。

無論是遠程辦公新常態下備受關注的端點安全、零信任、云安全,還是勒索軟件、網絡犯罪和APT攻擊頻繁敲打下的數據安全、SOC安全運營和工控網絡/基礎設施安全,全球網絡安全行業正面臨著斯諾登事件以來最大的不確定性/變革,而這個變革的導火索之一,正是2020年12月席卷美國政府機構和全球重要組織的SolarWinds供應鏈APT攻擊——過去十年最危險的網絡攻擊。

以下,安全牛圍繞2020年網絡安全十大熱點,簡要回顧和盤點2020年網絡安全重大事件和數據統計,并在文章末尾附上相關大事記列表(2019年1月開始,安全牛網絡安全大事記實現在線動態更新,讀者可在安全牛網站上隨時查閱最新數據)。

快速閱讀目錄:

- SolarWinds供應鏈攻擊:過去十年最重大的網絡安全事件

- 勒索軟件“日屠一龍”,事件響應面臨挑戰

- 安全漏洞再創新高,API與Android漏洞成倍增長

- 網絡安全融資“量價齊升”,零信任大熱

- 公民隱私元年,安全監管法規密集出臺

- 從BYOD到BYOIT,物聯網風險驟增

- 安全意識:遠程辦公的“人肉防火墻”

- CISO最關注的五大熱點

- SOC重心轉向快速檢測與響應,威脅情報與AI雙動力

- 疫情成零信任加速器

SolarWinds供應鏈攻擊:過去十年最重大的網絡安全事件

盤點2020年網絡安全事件,SolarWinds供應鏈攻擊無論從規模、影響力和潛在威脅性來看,都堪稱過去十年最重大的網絡安全事件。

2020年12月發生的SolarWinds供應鏈攻擊滲透了包括五角大樓、美國財政部、白宮、國家核安全局在內的幾乎所有關鍵部門,包括電力、石油、制造業等十多個關鍵基礎設施中招,思科、微軟、英特爾、VMware、英偉達等科技巨頭以及超過9成的財富500強企業“躺槍”,被CISA定義為“美國關鍵基礎設施迄今面臨的最嚴峻的網絡安全危機”。

這次攻擊到底有多可怕,舉一個簡單的例子,參與調查的一位網絡安全專家半開玩笑地說:“見證和經歷了SolarWinds供應鏈攻擊后,說實話,希拉里郵件門事件中,希拉里的選擇(使用私人郵件服務器而不是白宮的)有可能更加安全。”

從目前公開的部分調查結果來看,SolarWinds供應鏈攻擊對全球各國關鍵基礎設施安全防御體系來說都是一個極富沖擊性的事件——大量傳統網絡安全工具、措施和策略失效,奧巴馬以來“重攻輕守,以攻代守“的美國國家網絡空間安全戰略遭受嚴重打擊。而SolarWinds公司作為一家垂直領域的領導型科技企業,糟糕的網絡安全意識和實踐也在此次事件中被曝光,SolarWinds面臨的,也許不僅僅是股價暴跌。

勒索軟件“日屠一龍”,事件響應面臨挑戰

從本田、佳明、佳能到富士康、研華......“日屠一龍”的勒索軟件無疑是2020年最危險,也是最受關注的網絡犯罪活動。2020年勒索軟件攻擊持續快速增長,攻擊規模、贖金金額都屢次創下新高。根據SonicWall的最新報告,2020年前三季度全球勒索軟件攻擊同比激增40%(1.997億)。2020年前三季度,美國遭遇的勒索軟件攻擊達到了驚人的1.452億,同比增長了139%。

值得注意的是,研究人員觀察到2020年Ryuk勒索軟件的檢測量顯著增加。2019年第三季度,僅檢測到5123次Ryuk攻擊。但到2020年第三季度,業界共檢測到6730萬Ryuk攻擊,占今年所有勒索軟件攻擊的33.7%。

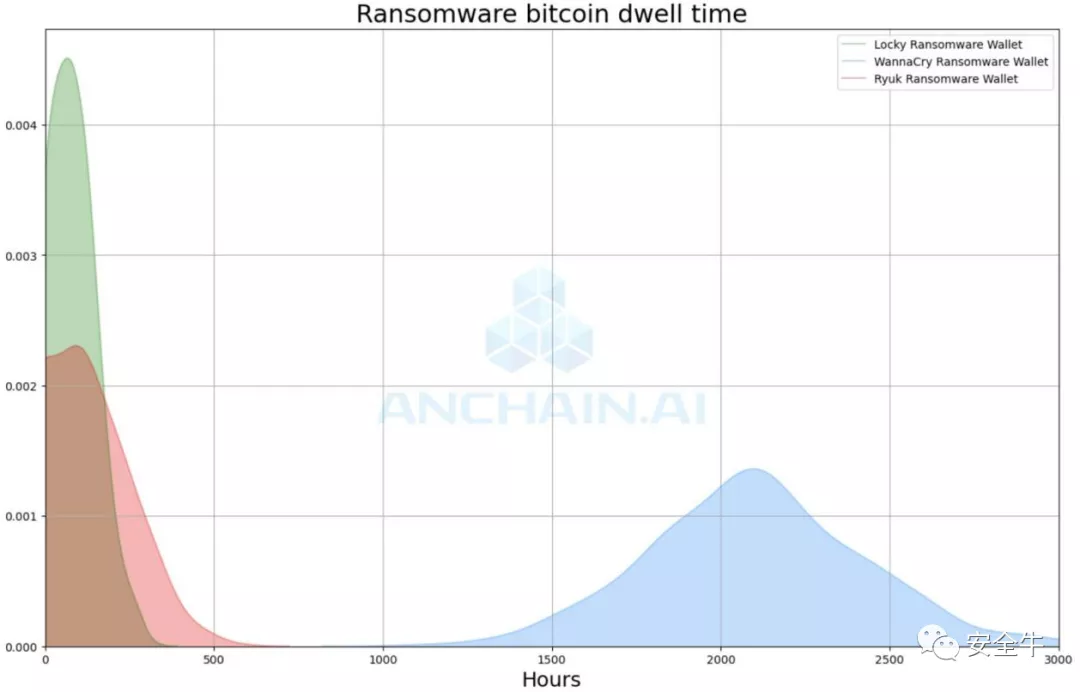

根據Anchain.ai提供的數據(上圖),2020年三大勒索軟件組織的贖金賬戶資金駐留時間縮短了十倍,這意味著企業事件響應和溯源的時間窗口在大幅度收窄,加之勒索軟件攻擊技術和手段的不斷復雜化,對于大多數企業來說,勒索軟件事件響應難度都在成指數級增加。

此外,隨著美國財政部外國資產控制辦公室(OFAC)在10月1日發布公告規定向OFAC認定制裁范圍的SDN(特定個人)支付勒索軟件贖金將受到法律制裁,不但導致美國企業無法通過網絡保險公司及其經紀人支付贖金,而且對于美國乃至全球大型企業都構成了新的違規風險。

更糟糕的是,2020年下半年勒索軟件的瘋狂攻勢只是序幕,根據Cybersecurity Ventures的預測,到2021年,全球勒索軟件破壞成本將達到200億美元,是2015年的57倍。

安全漏洞再創新高, API與Android漏洞翻倍增長

2020年,除了一線醫護人員,網絡安全運維人員是另一個工作壓力陡增的職業人群,這主要是因為網絡犯罪活動飆升和網絡安全漏洞的快速增長。

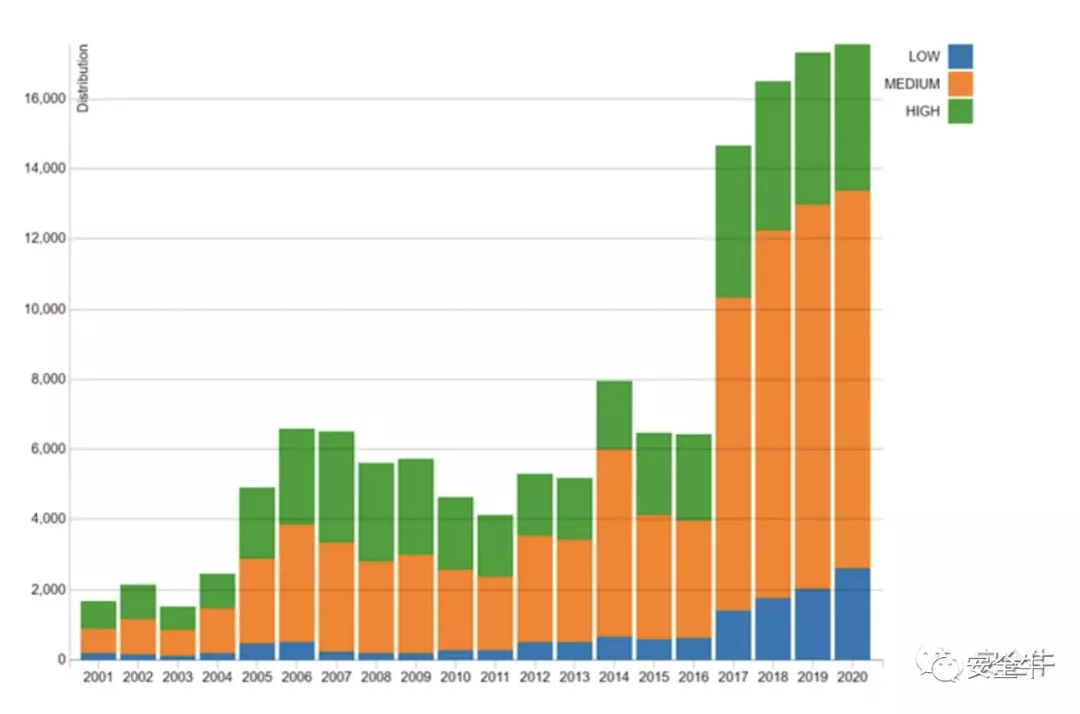

2020年NVD漏洞數據庫總計新增了19220個漏洞,這也是安全漏洞數量連續第四年創下新高。

Web應用程序依然是漏洞的“主力軍”,但是來自Bugcrowd數據顯示,隨著黑客技能的多樣化,其他類別應用的漏洞數量也在趕上。到2020年,所有類別的漏洞提交量都增加了。今年以來,API漏洞翻了一番,Android漏洞翻了三倍還多。

根據HackerOne 10月底發布的十大漏洞列表,跨站點腳本(XSS)仍然是影響力最大的漏洞,2020年為黑客贏得了420萬美元的漏洞賞金,比2019年增長了26%。

2020年最具影響力和賞金最高的十大漏洞類型:

- XSS

- 不當訪問控制

- 信息泄露

- 服務器端偽造請求(SSRF)

- 不安全的直接對象引用(IDOR)

- 權限提升

- SQL注入

- 錯誤身份驗證

- 代碼注入和跨站點請求偽造(CSRF)

值得注意的是,2020年隨著疫情大流行導致遠程辦公潮,攻擊者的策略開始從針對應用程序轉向針對協議漏洞,尤其是與遠程辦公相關的RDP協議漏洞。根據卡巴斯基的統計針對RDP的暴力攻擊3月份開始激增,2020年前11個月總計達到33億次,是2019年同期的三倍。

網絡安全融資“量價齊漲”,零信任大熱

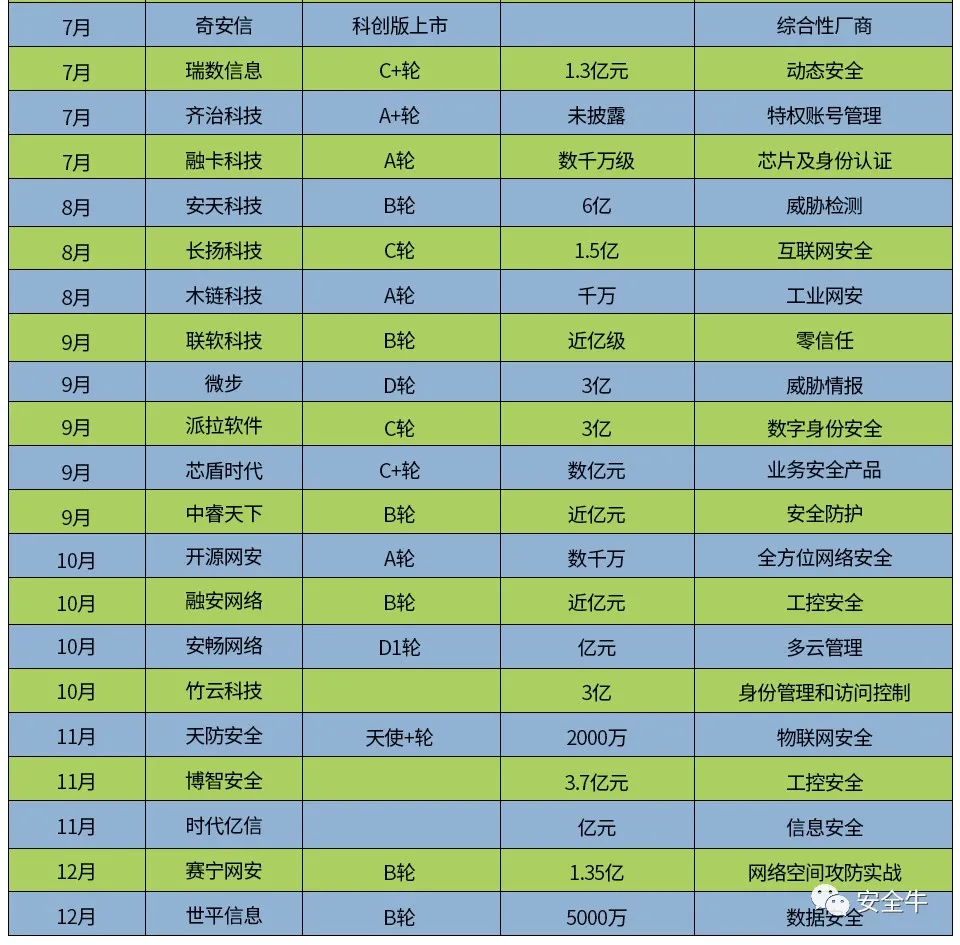

2020年下半年國內網絡安全融資呈現“量價齊漲”,雖然千萬級以上規模融資次數與上半年基本持平,但融資規模大幅增長,打破多項紀錄,其中最具標志性的事件包括7月份奇安信登陸科創板,募資57.19億元創下安全類企業A股融資新高;以威脅檢測為核心技術的安天科技8月份融資6億元,12月底獲得中國國有企業結構調整基金2億元投資,B輪融資總額8億元,創下中國網絡安全行業融資規模新紀錄。

除了安天科技,2020年下半年,微步、派拉軟件、竹云科技和博智安全都完成了3億+規模的融資,規模都超過了2020年上半年最大規模融資(愛數信息2.5億)。

零信任/身份認證/訪問控制無疑是2020年下半年資本市場的最大熱點,而上半年的焦點工控安全、數據安全、威脅檢測、威脅情報等熱度依然不減。顯然,面對快速增長的針對性攻擊威脅和趨勢,“深度防御、更快檢測”的重要性已經得到了企業界和資本界的充分重視。

隱私元年,安全監管法規密集出臺

2020年堪稱公民隱私年,全年發布的網絡安全監管法規中,超過半數都與公民隱私有關,快速覆蓋數字社會隱私保護的盲區和死角,例如2月份中國人民銀行發布的《個人金融信息保護技術規范》,10月份開始實施的《信息安全技術 個人信息安全規范》國家標準,7月份公布的《數據安全法》草案,10月份開始審議的《個人信息保護法(草案)》等等。其他與隱私相關法規規范還包括《個人信息安全影響評估指南》、《未成年保護法》(增設“網絡保護”條款)。

11月,工信部下架60款隱私違規APP,標志著一場數字空間隱私保衛戰正式拉開大幕。

從BYOD到BYOIT,物聯網風險驟增

在新冠疫情爆發之前,BYOD始終是困擾企業安全主管的影子IT問題,2020年上半年新冠疫情的爆發,導致企業遠程辦公人數激增,BYOIT成了新的問題。所謂BYOIT就是員工使用家庭設備(不僅限于手機和PC),還包括個人應用,例如文件共享和視頻會議,以及個人網絡和存儲設備,例如家庭NAS和WiFi路由器,甚至智能家居設備,例如智能音箱和攝像頭。

BYOIT極大地增加了企業的攻擊面和資產暴露面,同時也成為網絡犯罪分子和黑客的熱門目標。在11月舉行的東京Pwn20wn 2020黑客大會上,消費級路由器和NAS成為參賽漏洞賞金獵人的主要收入來源,這也說明家庭WiFI路由器、NAS存儲設備和智能電視等智能家居相關設備存在大量漏洞并且容易得手。

雖然2020年下半年中國的疫情防控全球一枝獨秀,大多數企業已經復產復工,但是隨著2020年末多地疫情的反彈,以及季節、病毒流行性的不確定性,企業安全主管需要盡快對BYOIT安全風險(例如網盤、私人郵箱、視頻會議APP等)進行深入評估并制定相應數據安全預案。與BYOD不同,BYOIT的控制重點是數據而不是應用程序,如果硬件或者應用已經失控,企業需要對數據進行全程管控。

安全意識:遠程辦公的“人肉防火墻”

2020年3月份RSAC2020網絡安全大會使“人的因素”獲得前所未有的重視。根據GoSecurity10月份的調查,網絡安全意識培訓已經成為當下企業安全管理者眼中最有效的安全服務,但在企業整體安全支出中的占比卻最低(不到10%)。

從年初的微盟到年中的思科,員工“刪庫跑路”等內部威脅一直是企業管理者的心頭大患。華爾街日報的調查顯示,70%的企業管理者擔心內部人員威脅,但是一個鮮為人知的事實是,雖然內部威脅的新聞熱點通常是“刪庫跑路”,但大多數內部威脅并非是員工的惡意,而是疏忽或缺乏必要的安全意識。甚至今年最為嚴重的網絡安全事件——SolarWinds供應鏈攻擊事件中,我們也能隨處看到觸目驚心的“意識漏洞”——SolarWinds的軟件更新服務器的登陸密碼居然是solarwinds123。

根據DTEX Systems的最新調查,雖然2020年全球疫情已經持續近一年之久,但只有30%的受訪公司為安全的遠程辦公做好了準備。近75%的企業擔心在家工作的用戶給企業帶來安全風險。

新冠疫情中的遠程辦公/BYOIT,極大增加了企業的攻擊面和資產暴露風險。好的網絡安全意識培訓能把“人的漏洞”變成“人肉長城”,把最弱的短板變成最堅固的防線,在全球遠程辦公的新常態下,是能快速提升企業網絡安全韌性的“剛需服務”。

正如DTEX總裁兼首席執行官巴赫曼·馬博德(Bahman Mahbod)所言:“新年的一年即將到來,確保遠程員工的安全是企業的當務之急,員工在網絡安全防御中的角色更加重要,是企業的‘人肉防火墻’。”

CISO的五大關注熱點

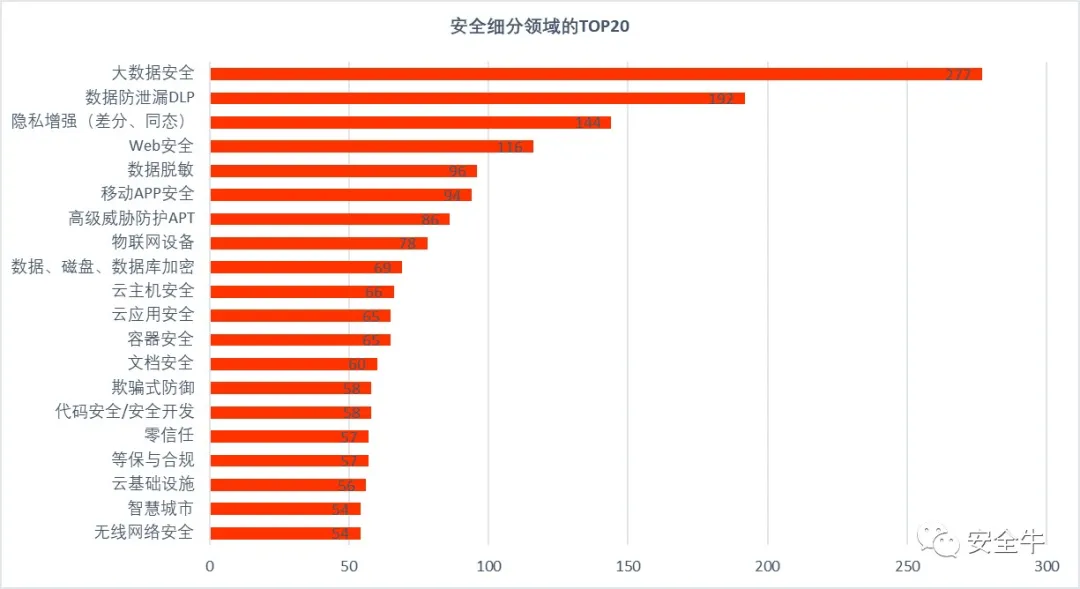

根據安全牛今年11月發布的《中國網絡安全企業100強報告》參與調研的上百名CISO的細分領域關注熱點TOP20如下:

可以看出,2020年甲方需求熱點與安全市場熱點并不完全同步,數據安全、隱私增強、應用安全、高級威脅防護和物聯網設備依然是甲方用戶最關心的TOP5安全細分領域。而根據Hitachi ID的CIO調查,2020年企業IT支出的最高優先級是網絡安全,其中身份和訪問管理(IAM)、端點安全和安全意識培訓是安全支出的三個重點。

2021年,隨著全球疫情的持續,遠程辦公的常態化,身份與訪問控制、云原生安全服務、應用監控和云數據防護都是甲方安全預算增長的熱門領域,根據IDG的預測報告,2021年企業網絡安全預算增長最多的TOP5安全細分領域如下:

2021年企業將會積極測試、評估和實施以下六種熱門技術:

- 零信任(40%)

- 欺騙技術(32%)

- 身份驗證解決方案(32%)

- 訪問控制(27%)

- 應用程序監視(25%)

- 基于云的安全服務(22%)

SOC重心轉向快速檢測與響應,威脅情報與AI雙驅動

如果說APT強拆了企業的安全邊界,那么新冠疫情就是企業安全運營變革的推手。2020年席卷全球的遠程辦公浪潮,加速了“企業中心化安全模式”的消失,企業的網絡安全運營和SOC,正在從以日志為中心向以威脅檢測和響應為中心轉變。而這次變革的焦點,則是“更快檢測和更快響應”。于此同時,遠程辦公和云應用的普及,也正推動SOC的“云化”,云混合SOC將成為很多企業的首選模式。

新冠疫情加速了業務上云,但這并不意味著安全上云,“靠山山倒”,越來越多的企業意識到,僅依靠或者信賴云服務商的默認安全服務是遠遠不夠的,例如,客戶云配置錯誤已經成了云數據安全的頭號威脅。

因此,2020年,企業SOC的重要性不是降低了,而是增加了。同時業務上云也給企業SOC帶來了新的挑戰,正如前文所述,BYOIT和影子SaaS正在給企業的威脅檢測和響應帶來很大的挑戰。

除了“云混合”,SOC的另一個趨勢是功能重心轉向快速檢測與響應,2013年Gartner的尼爾·麥克唐納曾預測2020年將有60%的企業信息安全預算用于快速檢測和評估,但現實的發展速度超出了預期。

2020年,SOAR和XDR已經成為企業SOC優化的兩條主賽道,在很多地區預算占比已經超過80%。在這場“下一代SOC”的角逐中,威脅情報和人工智能是業界公認的兩個核心驅動力。

疫情成零信任加速器

2020年的新冠疫情,極大的加速了零信任架構(ZTNA)的部署,一方面遠程辦公的激增導致傳統虛擬專用網暴露出擴展和性能瓶頸,另一方面,國內大型攻防演練暴露的虛擬專用網零日漏洞也促使大量企業考慮采用零信任架構替代虛擬專用網。

根據企業管理協會(EMA)8月進行的252位IT專業人員調查,有60%的企業表示他們的組織已經加快了零信任策略部署。40%的受訪者認為,提高運營敏捷性是零信任的主要好處,而35%的人指出,零信任改善了IT治理和風險合規性。

受訪者提到的其他一些零信任的優點包括:防止入侵和遏制、減少攻擊面以及減少未經授權的訪問,這也是后新冠時代的共性問題。EMA發現,采用正式零信任策略的公司比采用臨時方法的公司成功的可能性要大得多。具有諷刺意味的是,參與調查的公司規模越大,越有可能采用臨時方法。

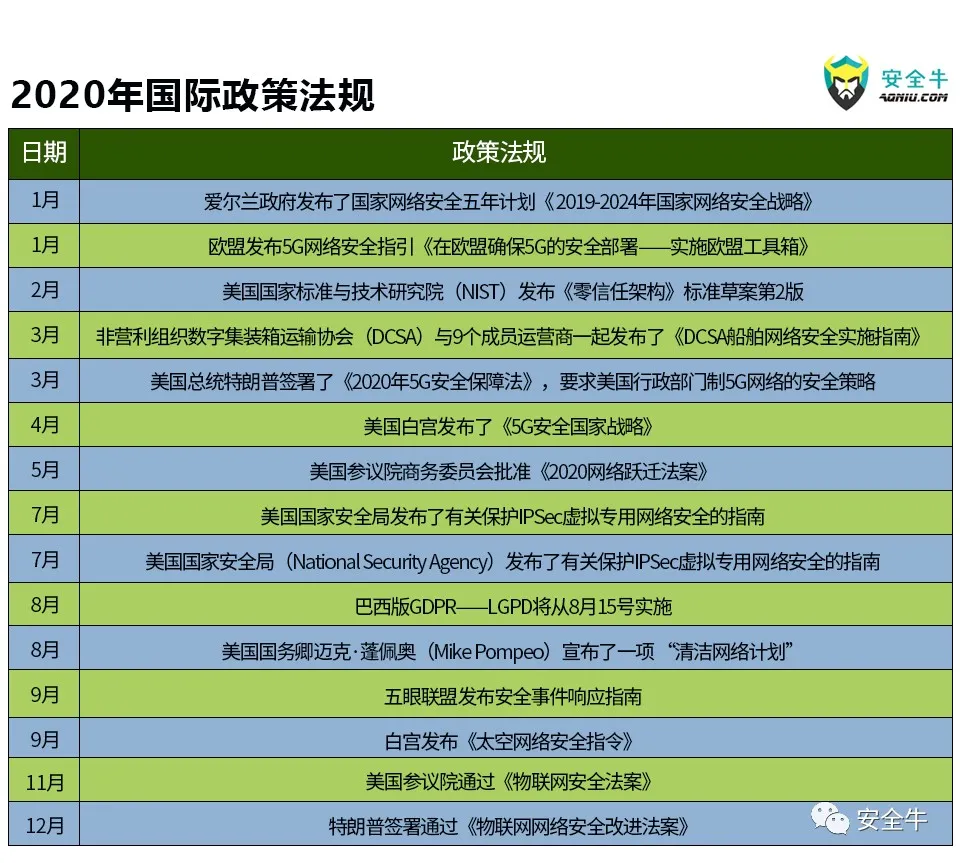

以下是安全牛整理的《2020年網絡安全大事記》列表,期望能幫助廣大讀者快速回顧2020年的安全事件,標記和復盤2020年網絡安全市場走勢:

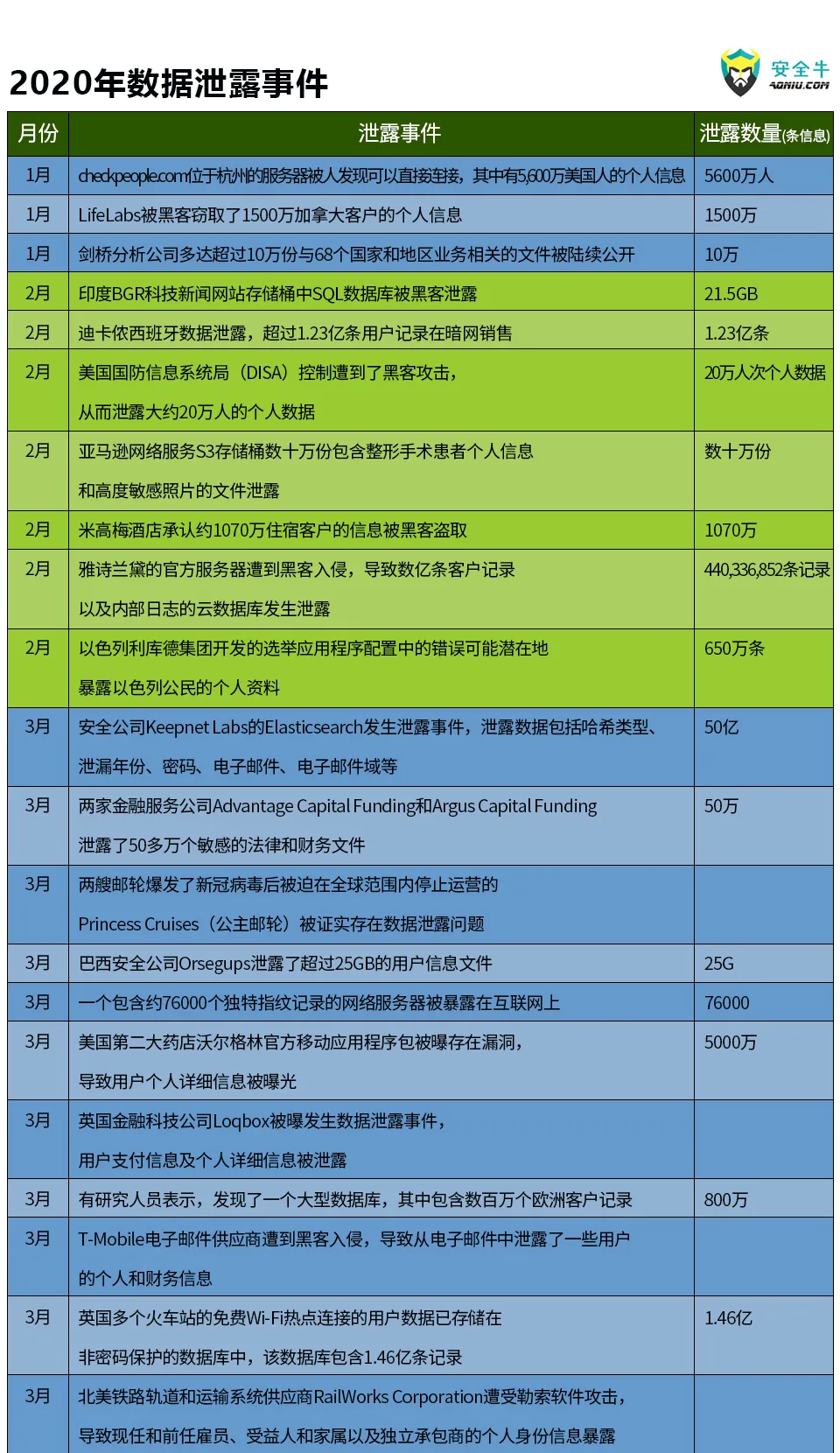

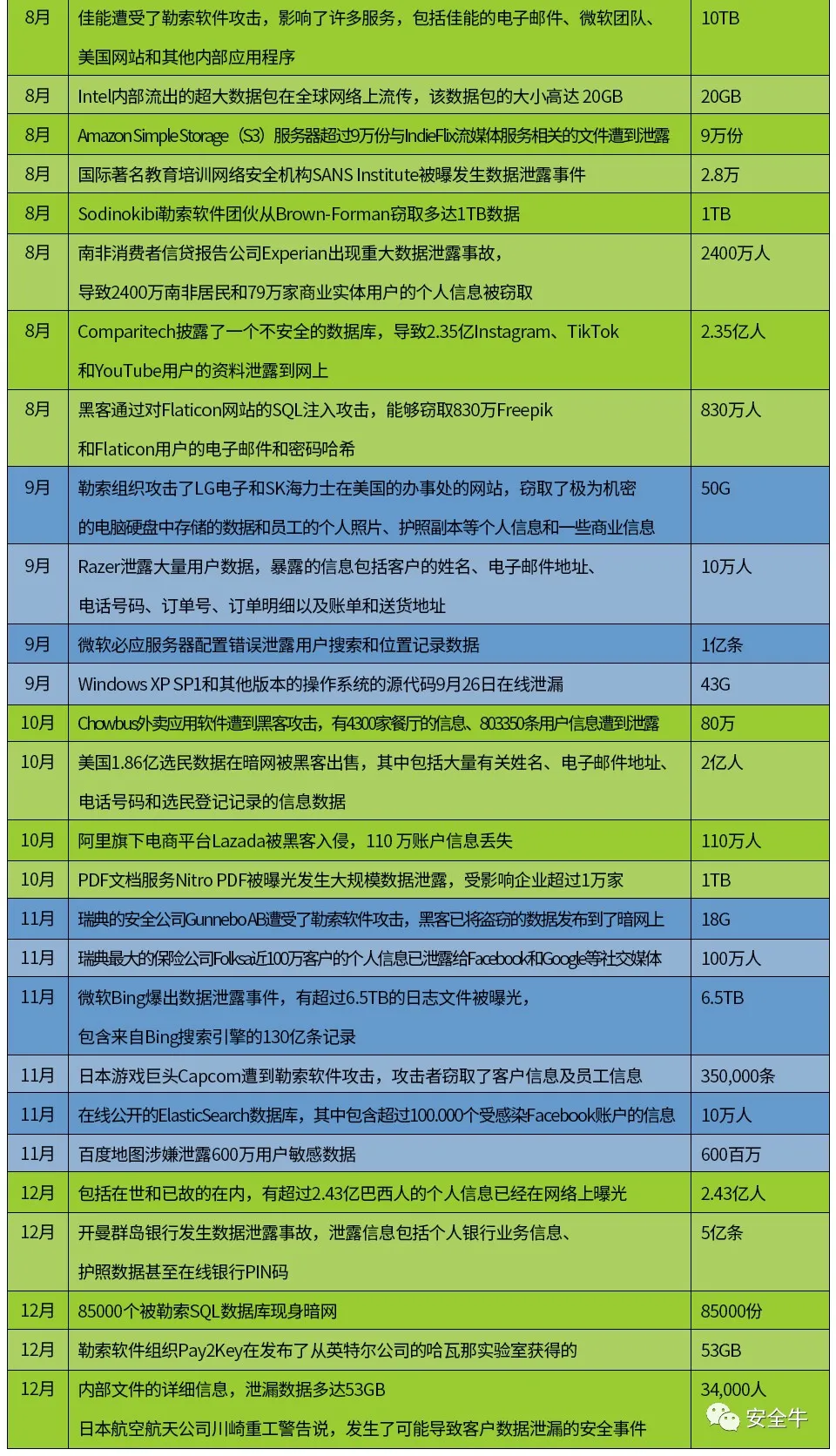

2020年數據泄露事件

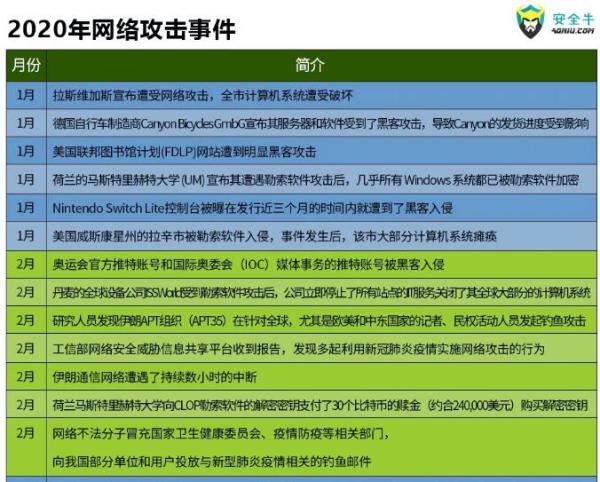

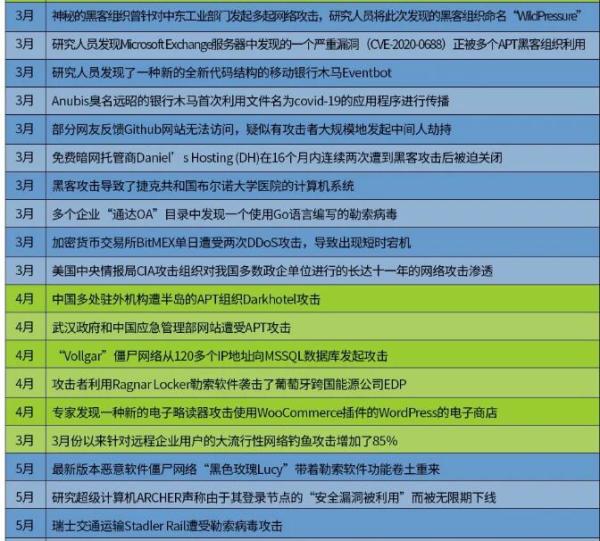

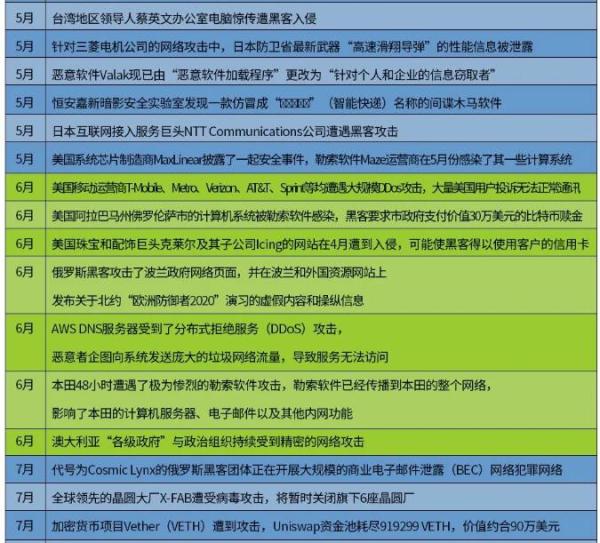

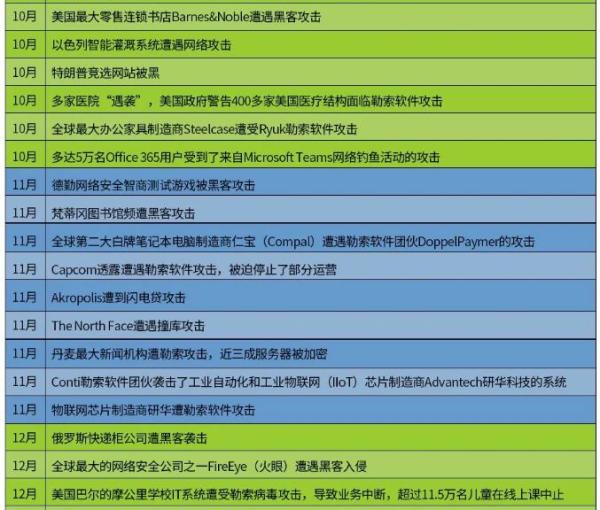

2020年網絡攻擊事件

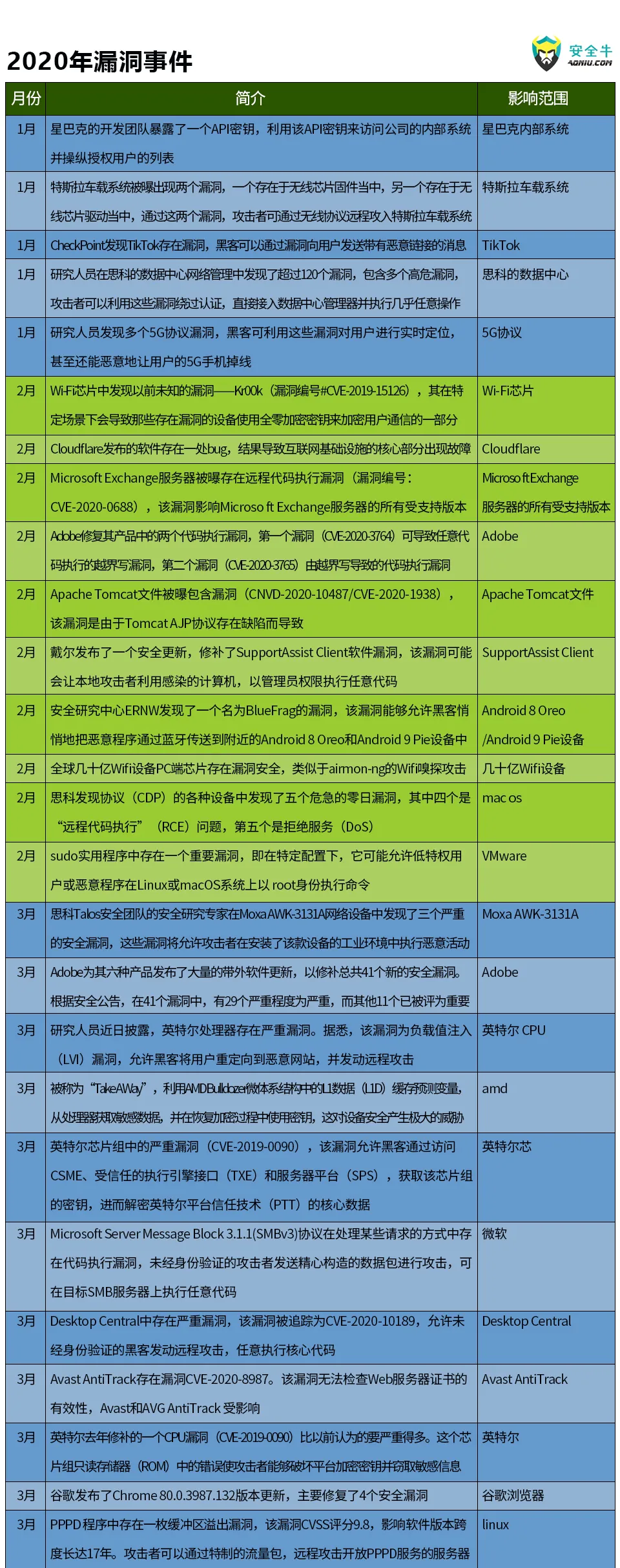

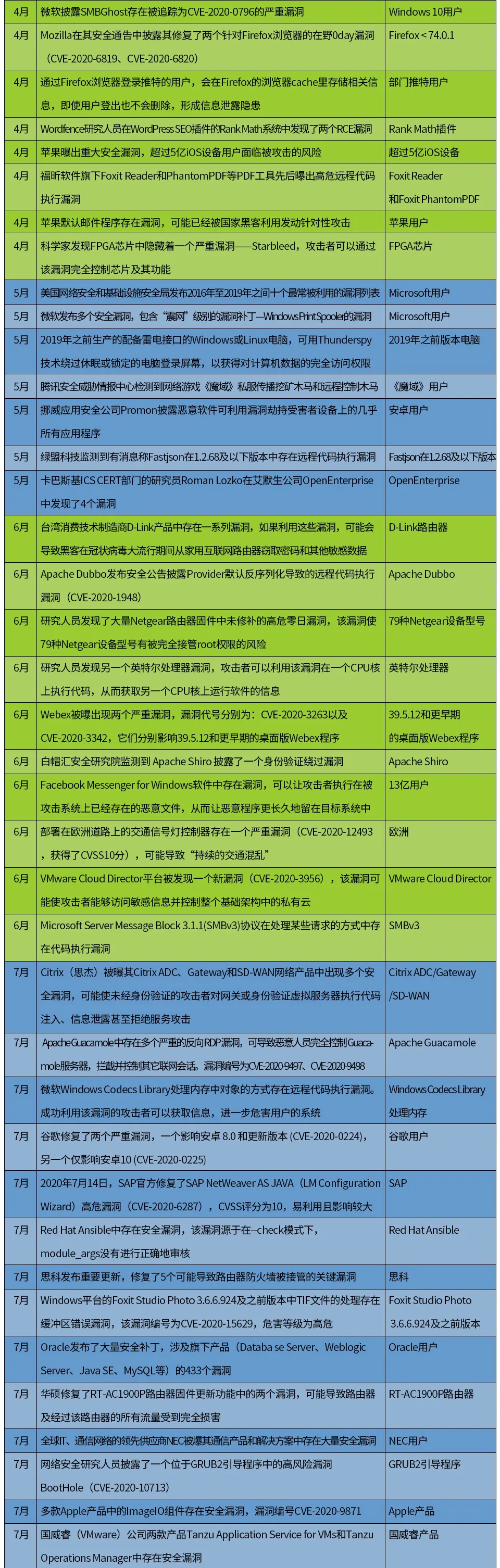

2020年漏洞事件

2020年工控安全事件

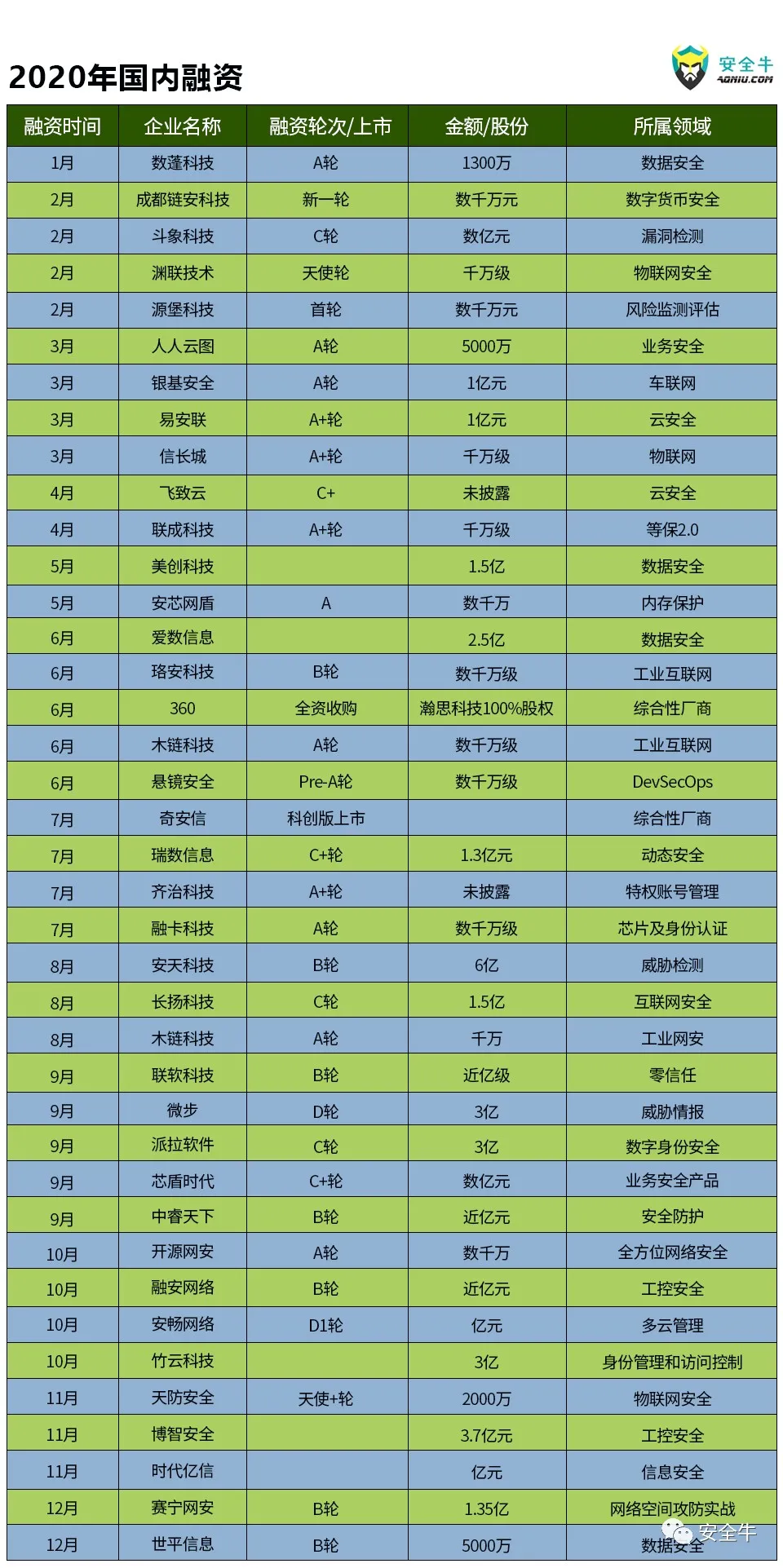

2020年國內安全企業融資

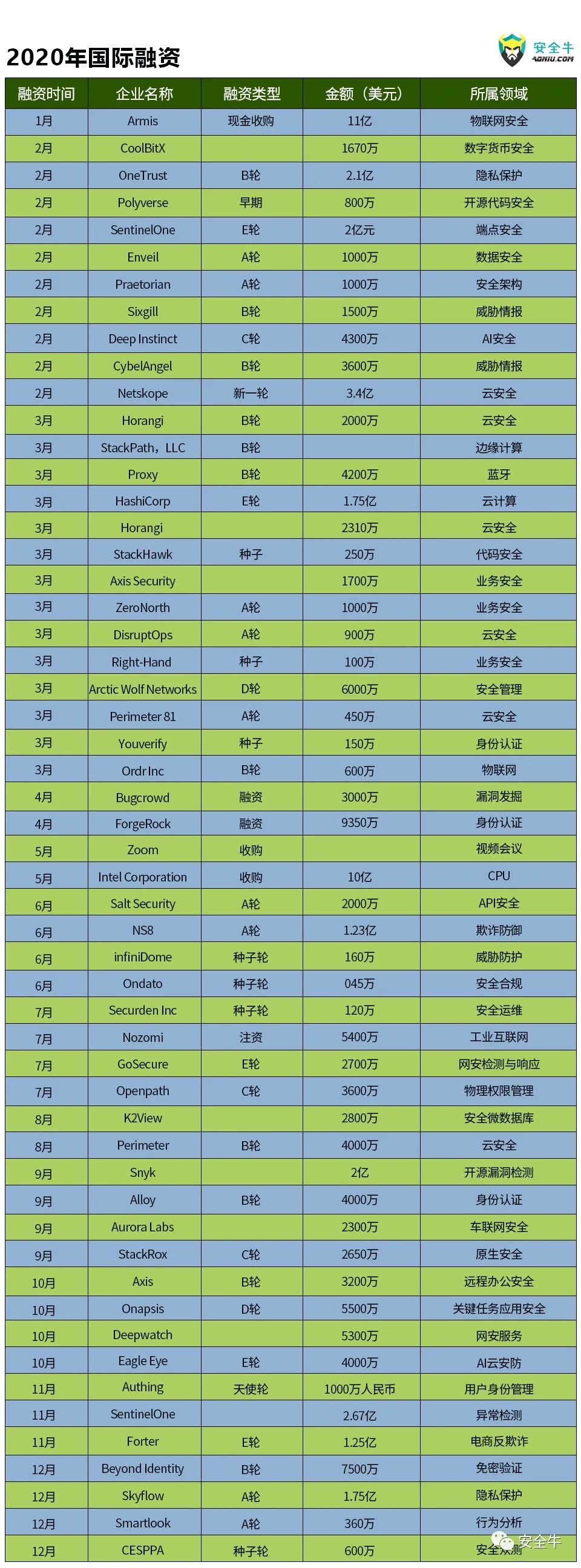

2020年國際安全企業融資

2020年國內網絡安全政策法規

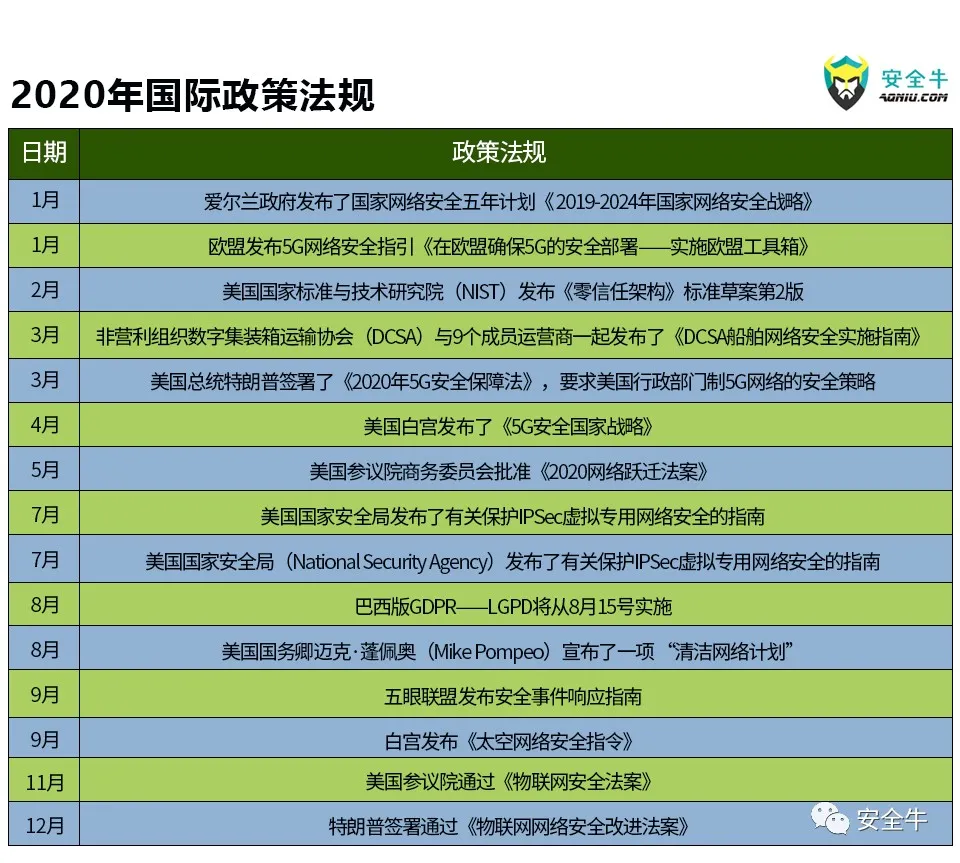

2020年國際網絡安全政策法規

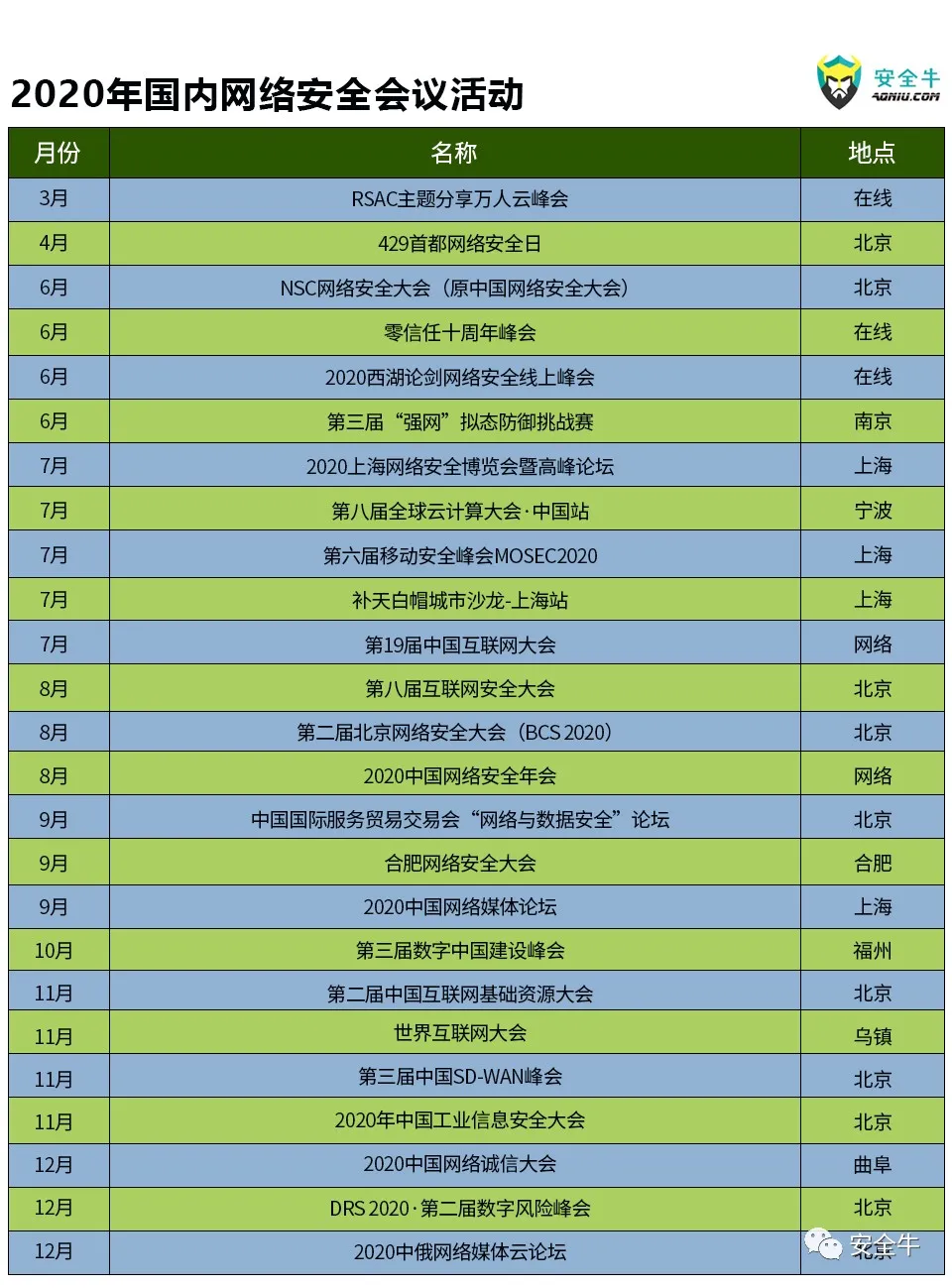

2020年國內網絡安全會議活動

2020年國際網絡安全會議活動