這次攻擊活動影響了100多人。微軟表示,這些偽造的電子郵件是發給前政府官員、學者和政策制定者,目的是竊取密碼和其他敏感數據。

根據Microsoft的威脅情報中心(MSTIC)的跟蹤,該黑客組織是Phosphorus(又被稱為CharmingKitten,APT35和MagicHound)。當被問及這次行動的目標是什么時,微軟沒有發表評論,

根據MSTIC對這些攻擊活動的分析,猜測是網絡間諜活動的一部分,旨在通過將受害者的郵箱內容和聯系列表泄露,然后用于數據收集。該公司的客戶安全和信任主管湯姆-伯特也表示,這些攻擊是為了"情報收集目的"。攻擊成功地損害了幾名受害者,包括前大使和其他高級政策專家,他們幫助制定各自國家的全球議程和外交政策。

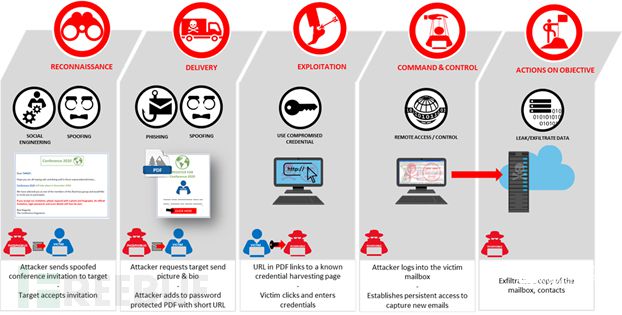

為了能夠侵害受害者的電子郵件帳戶,黑客在2020年2月至2020年10月之間就向“前政府官員,政策專家,學者和非政府組織領導人”發送偽造的電子郵件邀請。攻擊者偽裝成慕尼黑安全或Think20(T20)會議的組織者,然后向目標發送看不出破綻的英文版參會邀請郵件。在目標接受邀請后,攻擊者會試圖欺騙受害者在一個虛假的登錄頁面上輸入他們的電子郵件密碼。隨后,攻擊者再登錄郵箱,竊取受害者的電子郵件和聯系人。

該組織之前的黑客活動也曾試圖竊取高知名度受害者的密碼。由于伊朗駐紐約領事館網站癱瘓,無法聯系到伊朗領事館發表評論。

值得一提的是,上個月,微軟披露了另一針對今年美國總統大選的組織和個人的攻擊活動。其中,就有Phosphorus的身影。當時,Phosphorus攻擊了與特朗普競選活動有關的多個個人賬戶。微軟在2020年5月至6月間,發現了該組織試圖登錄特朗普競選助手和美國政府官員的賬戶,但收效甚微。

去年,微軟表示已經通知了超過1萬名國家支持的黑客攻擊的受害者,這些黑客包括包括Phosphorus和另一個伊朗支持的組織Holmium,也就是APT33。3月,這家科技巨頭獲得了一項法院命令,要求控制Phosphorus使用的域名,這些域名被用來使用虛假的谷歌和雅虎登錄頁面竊取憑證。

不過,伯特表示,這一次攻擊與美國大選沒有關系。微軟透露,已經與會議組織者合作,并將繼續警告他們的與會者,并將公開所看到的情況,以便每個人都能對這種攻擊方法保持警惕。此外,微軟也建議攻擊著的目標用戶盡快查看所有電子郵件轉發規則,并找出成功破解其電子郵件帳戶時可能設置的不適當規則。

慕尼黑安全會議是由非官方機構承辦的高規格安全政策論壇,與會者多為各國國防官員以及安全領域的專家。隨著全球化進程的發展,慕尼黑安全政策會議2002年以來逐漸演變為全球性質的安全政策研討會。

T20,二十國集團智庫峰會(summitofthethinktanksfromtheG20countries,Thinktank20)是G20重要外圍會議之一,是全球智庫代表為G20貢獻智慧與思想的重要平臺,并以其對歷年G20的政策決定和實施的決定性影響力而備受矚目。