相比日常辦公場景,遠程辦公可能意味著辦公設備、網絡環境的改變,加之很多企業有內網訪問的需求,因此也需要通過VPN等工具來解決,而這些也都是遠程辦公條件下企業不可控因素,都可能產生信息安全風險,從而要求員工在遠程辦公時具備更好的安全防范意識。

FreeBuf根據多數企業遠程辦公條件,總結了一些安全建議可供參考,通過自查以及主動防范來降低遠程辦公不同場景下的安全風險。

一、自有設備安全檢查

由于這是一次突發性事件,想必很多人和我一樣并沒有把日常辦公的電腦帶回家,只能臨時使用家里電腦或者借朋友的電腦作應急使用,那么第一步就需要對電腦的安全性進行檢查。

我家里這臺電腦原本是大學時用的筆記本,平時基本我爸在用,后續擴充內存、更換固態硬盤,輕量辦公綽綽有余。這次回來,不出意外的發現電腦上多了某些安全管家/衛士、多了幾個瀏覽器,桌面上也有一堆亂七八糟的快捷方式。

原本想著用殺毒軟件做一次全盤查殺就差不多了,但由于電腦安裝的還是Windows7系統,微軟在今年1月份已經正式停止了支持。安全起見,我做好文件備份之后直接全盤清空重裝系統升級到了最新的Windows10系統。

1.Windows10自帶Windowsdefender足夠強大,保持開啟即可。當然你也可以選擇第三方防護軟件替代;

2.開啟系統自動更新,及時安裝補丁,提升系統安全系數。

在日常使用中,做到以上兩點基本可以保證設備處于良好的安全狀態下。接下來就可以開始部署遠程辦公所需的軟件、工具了。

二、WI-FI網絡安全防范

在開始下載遠程辦公必備軟件之前,最好也檢查下家庭Wi-Fi環境。畢竟長時間不在家,不確定爸媽是否把Wi-Fi密碼告訴其他鄰居或者被手機上某些不守規矩的軟件上傳共享出去。

連接Wi-Fi后,進入路由器管理地址,確保路由器升級到比較新的版本。查看當前已連接的設備情況,確認有無陌生設備。為了防止蹭網及Wi-Fi被暴力破解,可以設置允許連接設備的白名單;也可以通過路由器關聯的手機APP實時監控新接入設備情況,發現陌生設備及時拉黑。

假如存在外出移動辦公的情況,盡量避免連接公共場合Wi-Fi,可以共享手機熱點來滿足網絡需求。

三、軟件安全性

遠程辦公會用到一些必備的軟件和工具,包括遠程溝通所需的聊天工具、解壓縮、文檔處理等,盡量確保在各大軟件官網下載的安裝包,避免為了圖省事直接在第三方應用市場去下載。

此外,部分企業會提供遠程桌面工具以及介入內網所需的VPN工具等,需要開啟3389等遠程端口,這類工具由于直接關系到企業內網重要信息安全,因此需要謹慎保管登錄憑證,設置較為復雜的密碼,防止黑客通過撞庫、爆破等方式入侵,造成重大安全事故。

日常使用中,保持軟件始終處于比較新的版本也是一個良好的習慣,畢竟軟件更新除了新增功能、體驗優化之外,往往還伴隨著安全漏洞的修復。

四、數據文件分發、共享需警惕

在今年春節假期間,國內某企業在遠程辦公過程中導致多位員工電腦被XRed病毒感染,XRed病毒是具備遠程控制、信息竊取能力的感染型病毒,可以感染本地EXE文件及xlsx電子表格文件。

經過溯源之后,發現是一位業務主管電腦事先被感染,然后通過群共享分發了帶病毒的軟件工具。

遠程辦公場景下,協同辦公軟件、在線共享文檔以及云盤等工具會成為多數企業分享文件的途徑之一。在文件在線共享之前需要確定文件的安全性,建議對文件進行壓縮加密保存,云端共享也務必設置提取碼。

而在使用協同辦公工具時,注意文件的查看權限,謹防工具默認設置文件公開分享導致重要信息泄露。

對于程序員而言,在代碼備份可能更習慣使用GitHub上傳托管,而一般此類平臺全縣默認為公開,因此需要重點區分代碼信息的重要程度。與企業核心業務相關的代碼,盡量保持在內網企業自建的代碼托管平臺,可以盡可能避免外泄。

五、警惕網絡釣魚、惡意軟件等

網絡釣魚、惡意軟件等一直是最常見的安全威脅之一,目前處于疫情特殊時期,涌現出大量利用疫情相關信息命名的惡意軟件或者釣魚郵件。

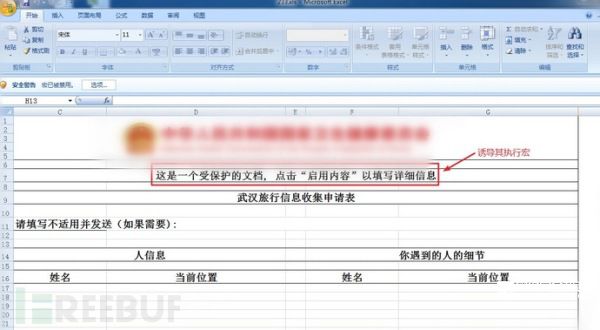

近期,360安全團隊發現印度黑客組織對我國醫療工作組織發起的APT攻擊,采用魚叉式釣魚攻擊方式,通過郵件進行投遞。利用當前肺炎疫情等相關題材作為誘餌文檔,部分相關誘餌文檔如:武漢旅行信息收集申請表.xlsm,進而通過相關提示誘導受害者執行宏命令。

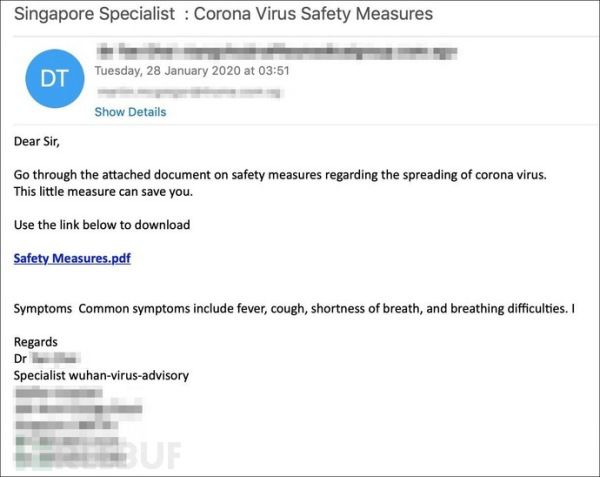

不止是在國內,連國外也出現利用此次疫情信息傳播的釣魚郵件。

因此,務必提醒員工不要點擊來歷不明的鏈接、附件等,要查看疫情相關內容務必關注人民日報等官方來源提供的信息,謹防中招釣魚攻擊造成不可預估的風險。

六、做好備份工作

在任何時間,重要的文件習慣性做好備份是一個非常好的習慣。

無法預估此次疫情期間遠程辦公會持續多久,即便做好萬全的準備工作也無法保證100%的安全,所以強烈建議員工在處理重要文檔、代碼數據等,隨時備份,如果覺得云端不安全可以用U盤或者硬盤備份到本地。

部分企業對于涉及企業機密信息或者代碼會要求保存在內網存儲,也是比較安全可控的方式。

另外,做好備份的還有一個原因是,在遠程辦公結束后,家里電腦上的文件、數據最好進行一次清理。因為無法保證離家之后父母在使用電腦時不會造成病毒感染、重要信息泄露。